Commvault

Wzmocnienie cyberodporności z Commvault

Nowe wymagania wymuszające modernizację systemu backupu

Zalecenia NIST

Nowe regulacje m.in. NIS2, DORA

- Wykrywanie zagrożeń

- Reagowanie i przywracanie sprawności

- Polityki i procedury tworzenia kopii zapasowych oraz metody i procedury przywracania i odzyskiwania danych

Wzrost zagrożeń związanych z atakami cybernetycznymi

- Gotowość na odtwarzanie całych środowisk produkcyjnych – minimalizacja czasów odtwarzania całego środowiska po ataku cybernetycznym (lub fizycznym)

Narodowy Program Ochrony Infrastruktury Krytycznej 2023

- Plan ewakuacji do chmury, który muszą w swoim planie ochrony uwzględnić podmioty infrastruktury krytycznej

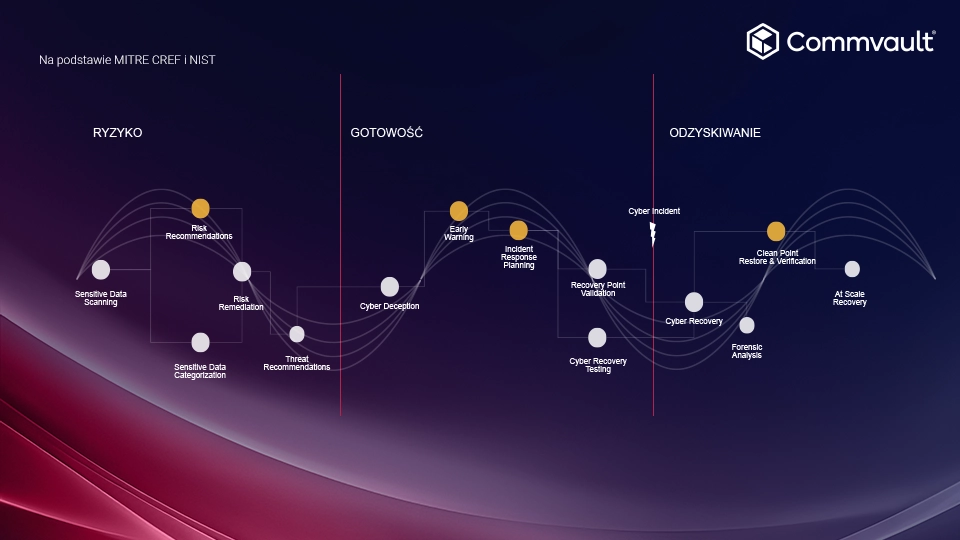

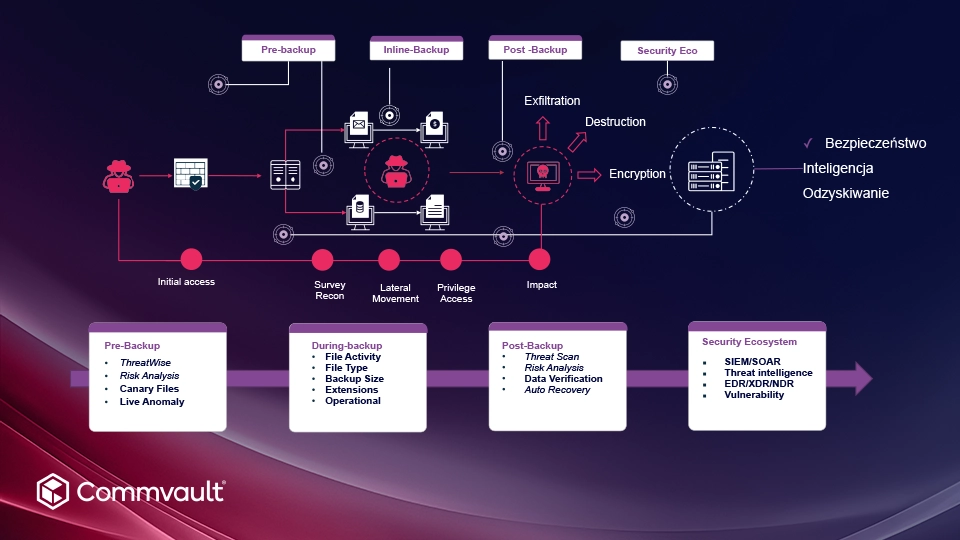

Total Resilience: Prawdziwa cyberodporność zaczyna się przed atakiem – i nigdy się nie kończy

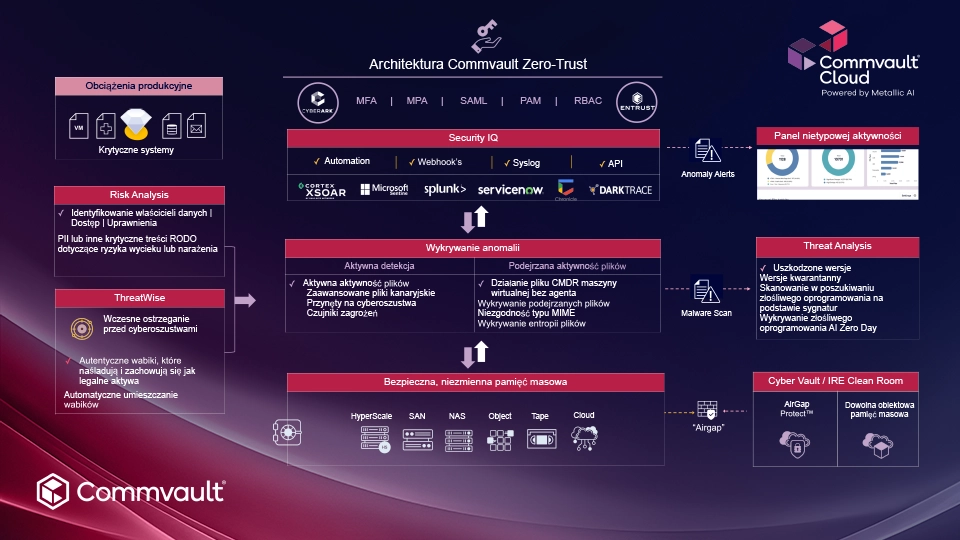

Architektura Commvault Zero Trust zgodna z NIST

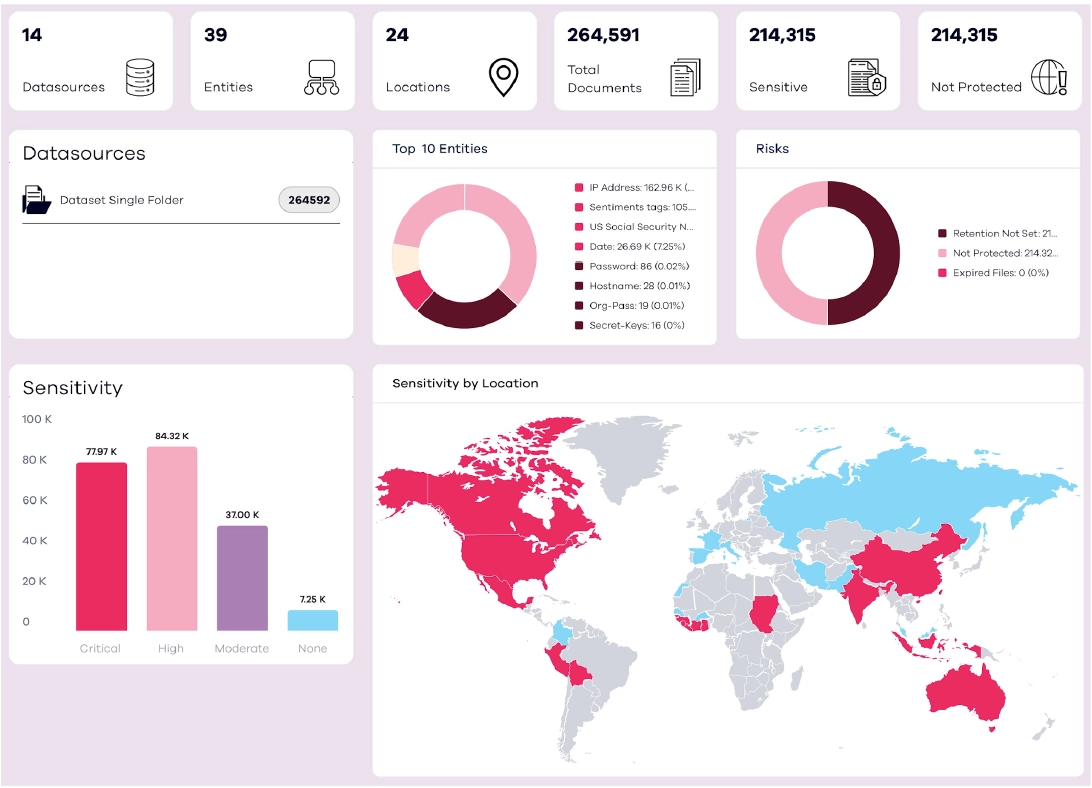

Risk Analysis: Wyszukiwanie, klasyfikacja i ochrona poufnych danych

- Zabezpiecz poufne dane i zarządzaj nimi, aby pomóc zadbać o zgodność z przepisami.

- Szybkie reagowanie na zdarzenia związane z bezpieczeństwem — przed zaszyfrowaniem, wyciekiem lub eksfiltracją danych.

- Zidentyfikuj i usuń ROT danych w celu obniżenia kosztów.

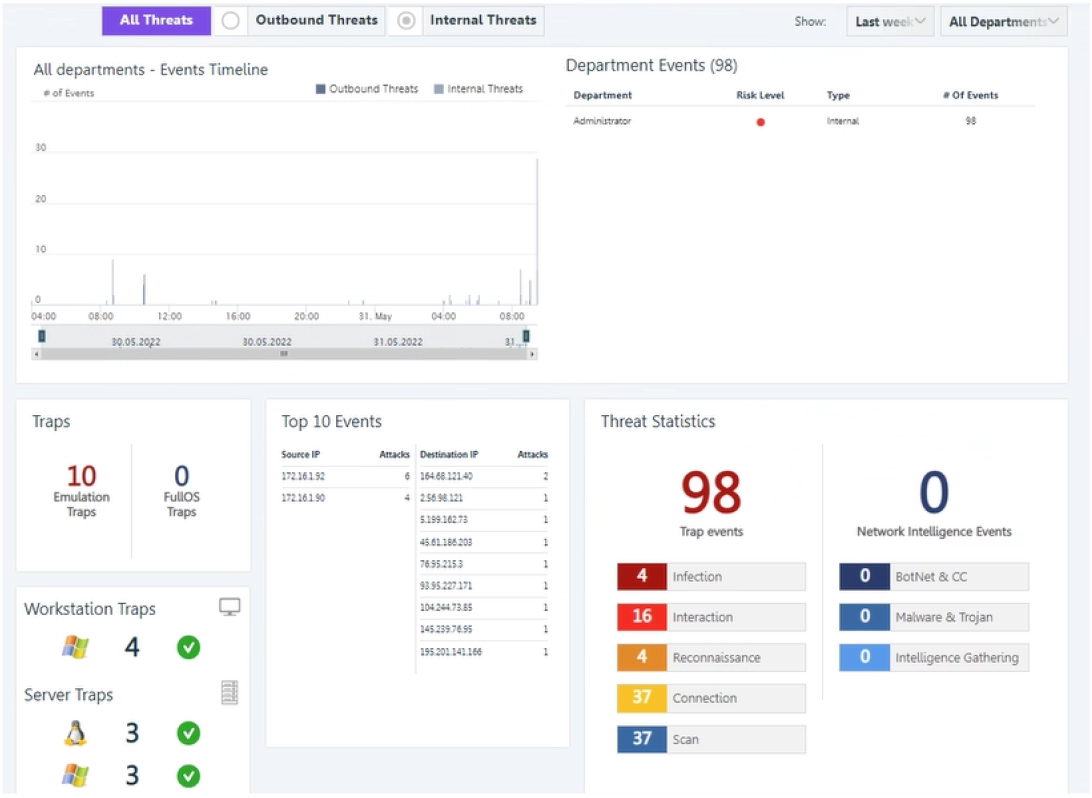

Threatwise Cyber Deception: Wczesne ostrzeganie o zagrożeniach dzięki cyberdecepcji

- Inteligentne wabiki, które naśladują i zachowują się jak prawdziwe systemy.

- Precyzyjne alerty umożliwiające wczesne wykrywanie zagrożeń, bez fałszywych alarmów i zmęczenia alertami.

- Solidna integracja z krytycznymi narzędziami bezpieczeństwa i środowiskami kopii zapasowych.

- Proste dostarczanie SaaS z elastyczną, lekką architekturą i szybką skalowalnością.

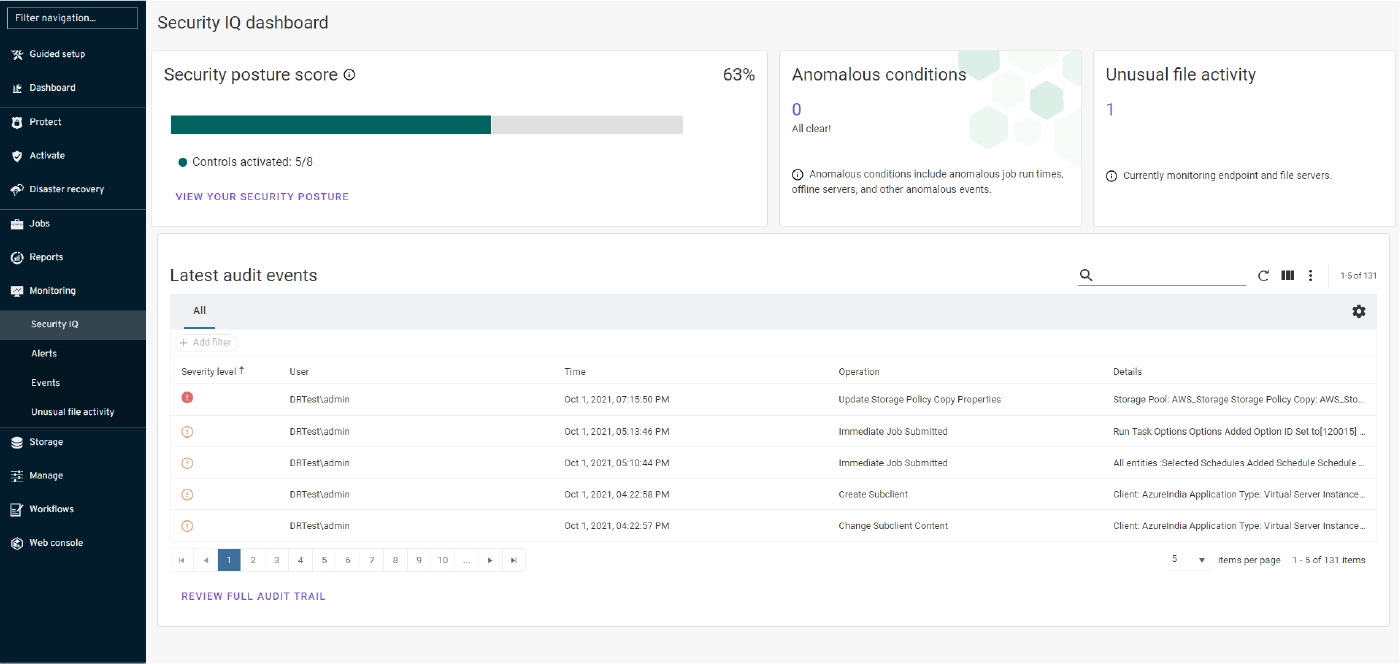

Security IQ: Szczegółowe informacje o zagrożeniach i rekomendacje w czasie rzeczywistym

- Ocena i stale ulepszany poziom bezpieczeństwa kopii zapasowych.

- Wgląd w czasie rzeczywistym w krytyczne zdarzenia, nietypowe działania i luki w zabezpieczeniach.

- Świadome decyzje dotyczące odzyskiwania danych, aby przekroczyć cele SLA.

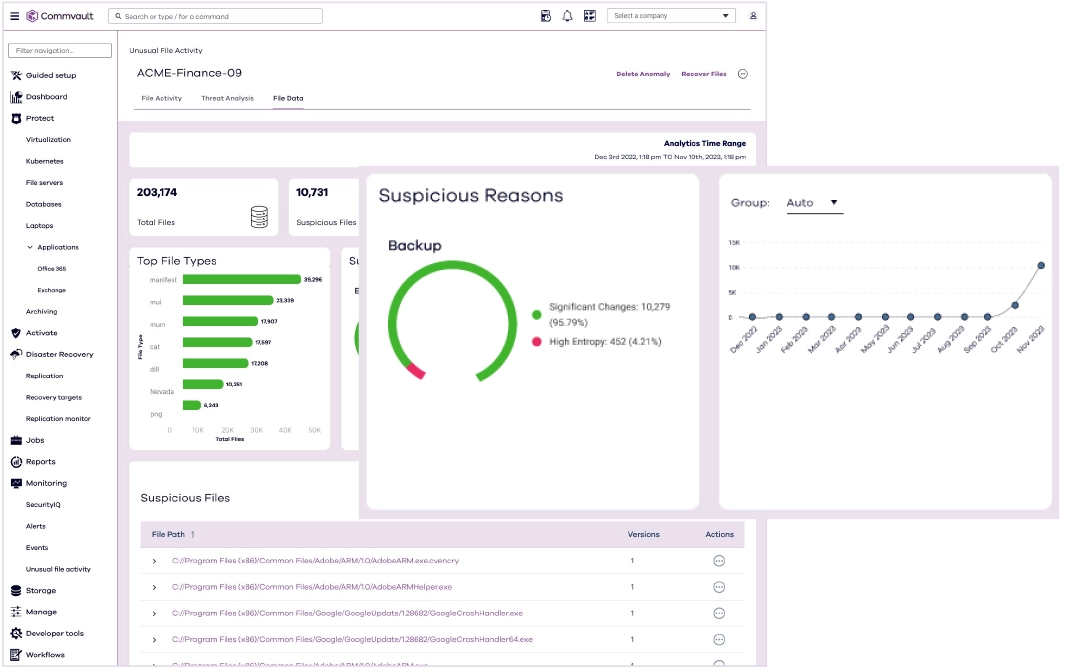

Anomaly Detection: Wykrywanie zagrożeń i nietypowej aktywności

- Identyfikacja zagrożeń w kopiach zapasowych, tak by odzyskiwać tylko czyste dane.

- Szczegółowe informacje, które mogą pomóc w prowadzeniu działań informacyjnych.

- Ulepszone scenariusze odzyskiwania, ograniczając procesy po odzyskaniu i wielokrotne próby przywracania.

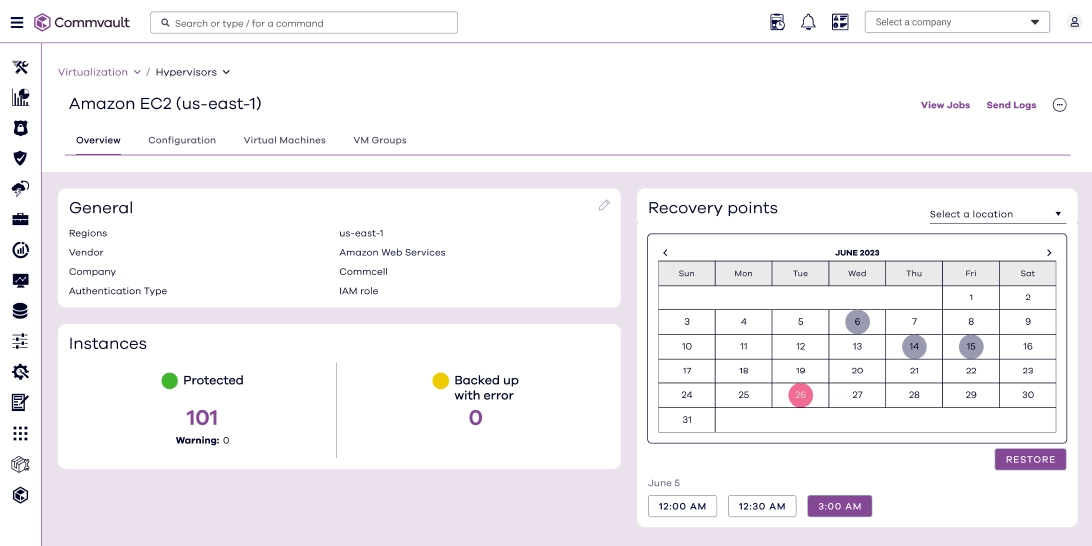

Immutable Backup Data Storage and Recovery Targets: Ochrona danych we wszystkich systemach, bez względu na to, gdzie się znajdują

- Oddzielona warstwa sterowania od warstwy danych i od lokalizacji składowania kopii.

- Szybkie odzyskiwanie danych z dowolnego miejsca do dowolnego miejsca.

- Zarządzanie danymi dowolnej generacji, aby przygotować się na przyszłość i odblokować wdrażanie chmury.

Warstwy wykrywania anomalii

Zgłoś się do nas!

Porozmawiajmy o rozwiązaniach dopasowanych do Twoich potrzeb – nasi eksperci są do Twojej dyspozycji.

Kontakt Kontakt

Inne artykuły

Dell Technologies

Nowy program sprzedażowy ALSO/S4E: TRANSCEND – The Eclipse of Solaris

23/03/2026

Quantum

Quantum prezentuje pierwsze na rynku urządzenie backupowe 1U z 480 TB pamięci flash

01/08/2025

Commvault

Commvault – skuteczna odpowiedź na zagrożenia związane z atakami cybernetycznymi

19/06/2025